Blog - SPEDI srl

PEC europea

La nuova PEC europea sta per arrivare

L'evoluzione verso la PEC valida in Europa, aggiungerà alla PEC due requisiti fondamentali: la garanzia nell'identificazione del titolare della casella e quindi attendibilità di mittente e destinatario e un più elevato livello di sicurezza per l’utilizzo del servizio.

Il processo di adeguamento agli standard europei è iniziato a settembre 2022 e si concluderà nel 2024. In questo periodo si dovrà adempiere ad alcuni obblighi.

Scritto Venerdì, 16 Settembre 2022

Le soluzioni SPEDI in collaborazione con Aruba

Buongiorno a tutti, l'argomento di oggi sono le soluzioni SPEDI, in collaborazione con il proprio partner Aruba.

SPEDI realizza Siti Web, dal sito di presentazione dell’azienda a quello integrato al Gestionale aziendale, compreso l’e-commerce e una serie di servizi correlati quali:

Hosting e registrazioni domini

Posta certificata

Firma digitale

Fatturazione elettronica

Marche temporali

Soluzioni Cloud

Certificati SSL

Vediamo nel dettaglio caratteristiche e vantaggi di ciascuno:

Scritto Mercoledì, 16 Febbraio 2022

Il backup dei dati, perché e quando

Buongiorno a tutti, l'argomento di oggi è: il backup dei dati, perché e quando

Cos’è e a cosa serve il backupCon backup si intende una copia dei file, del database e/o dell’intera macchina fisica o virtuale, posizionandola in un’altra posizione/sito, al fine di prevenire la perdita definitiva dei dati in caso di eventi malevoli accidentali o intenzionali.

Esso consente di recuperare i dati nel momento in cui vengono danneggiati (evento naturale, guasto fisico, malware) oppure erroneamente modificati o eliminati.

Quindi, avere un buon sistema di backup è fondamentale, in quanto nel caso di perdita di dati (anagrafiche, dati contabili, comunicazioni, progetti, CMS, ERP, ecc.), nessuno ce li potrà restituire perché dovranno essere ricostruiti, andando incontro a pesanti perdite di tempo, di denaro e spesso di clienti.

L’importanza del backup è stata normata nel GDPR (Regolamento generale per la protezione dei dati personali 2016/679), che con l’articolo 32 specifica come “il titolare deve mettere in atto misure adeguate a garantire la sicurezza dei dati”. Questo vale per tutti i soggetti giuridici, siano essi liberi professionisti, PMI, PA o grande impresa.

Scritto Giovedì, 10 Febbraio 2022

Posta elettronica, in sicurezza

Buongiorno a tutti, l'argomento di oggi è: sicurezza per la posta elettronica

La posta elettronica è diventato uno dei canali preferenziali per la diffusione dei virus. Si stima che più del 90% dei malware sia trasmesso tramite e-mail.Basta questo dato per capire come sia fondamentale controllare correttamente la posta in arrivo, usando prima di tutto un atteggiamento responsabile ed utilizzando ovviamente un programma antivirus.

Se il pc fosse vittima di un virus, potrebbe essere utilizzato a sua volta per inviare massivamente e-mail ed infettare altri computer, utilizzando, in alcuni casi, l’indirizzo di posta ed i contatti presenti in rubrica. Questo traffico anomalo, soprattutto se non è fermato in tempo, può far inserire l'indirizzo e-mail ed il server di posta nelle black-list (liste nere).

Scritto Lunedì, 03 Maggio 2021

Navigare sicuri

Buongiorno a tutti, l'argomento di oggi è: navigare sicuri.

Navigare in internet al giorno d'oggi è un’esigenza per la maggior parte degli utenti e delle aziende. Tutti i giorni ci troviamo a navigare, visitare siti e rispondere alle più svariate e-mail sia per lavoro che per piacere. Per farlo abbiamo bisogno di un dispositivo.

Ogni dispositivo che deve accedere a Internet utilizza un browser: PC, Cellulare, Tablet, SmartTV, etc….

Scritto Lunedì, 26 Aprile 2021

POP e IMAP

Buongiorno a tutti, nella puntata di oggi parleremo dei sistemi di comunicazione con i server di posta: POP e IMAP..

la ricezione della posta elettronica (posta in arrivo) su un computer oppure su un dispositivo mobile (cellulare, smartphone o tablet), ci sono due opzioni:

IMAP oppure POP

Scritto Venerdì, 13 Novembre 2020

PEC - Posta elettronica certificata

Buongiorno a tutti, nella puntata di oggi parleremo di PEC, la posta elettronica certificata.

La PEC è un tipo particolare di posta elettronica che permette di dare a un messaggio lo stesso valore legale di una tradizionale raccomandata con avviso di ricevimento, garantendo così la prova dell'invio e della consegna. (Wikipedia)

È obbligatoria per imprese, società, ditte individuali e liberi professionisti come notai, geometri e commercialisti, per citarne solo alcuni, sta diventando anche uno strumento indispensabile anche per i privati cittadini.Quali sono i pregi della PEC?

Scritto Mercoledì, 04 Novembre 2020

Posta elettronica

Buongiorno a tutti, nella puntata di oggi parleremo di posta elettronica facendo una veloce carrellata sugli aspetti principali riguardanti il suo utilizzo e la sicurezza.

La posta elettronica è usata quotidianamente da tutti, sia per lavoro che in ambito personale. È uno strumento molto importante, rapido e economico. È uno dei servizi Internet più conosciuti e utilizzati assieme alla navigazione web e la sua nascita risale al 1971, quando Ray Tomlinson installò su ARPANET un sistema in grado di scambiare messaggi fra le varie università, ma chi ne ha realmente definito il funzionamento fu Jon Postel. (Wikipedia) Attraverso le email che riceviamo o inviamo vengono trasmessi molti dati, alcuni sensibili. È quindi necessario prestare attenzione alla sicurezza della nostra posta elettronica.

Scritto Mercoledì, 28 Ottobre 2020

Navigazione sicura

Buongiorno a tutti, nella puntata di oggi parleremo di navigazione sicura.

Navigare su internet resta ancora uno dei principali veicoli di infezione da virus informatici. Sono sufficienti però piccoli e semplici accorgimenti per rendere l’esperienza del web più sicura:

Scritto Martedì, 20 Ottobre 2020

Password

Buongiorno a tutti, nella puntata di oggi parleremo di password.

Una password o parola d'accesso è una sequenza di caratteri alfanumerici utilizzata per accedere in modo esclusivo a una risorsa informatica (sportello bancomat, computer, connessione internet, casella della posta elettronica, reti, programmi, basi dati, ecc.) o per effettuare operazioni di cifratura.

Scritto Martedì, 13 Ottobre 2020

Firewall

Buongiorno a tutti,

nella puntata di oggi parleremo del firewall.

Il Firewall (letteralmente murotagliafuoco) è uno strumento necessario per la sicurezza della rete: è una sorta di filtro che controlla il traffico di dati in ingresso e uscita, bloccando le trasmissioni pericolose o indesiderate in base a una serie di regole specifiche.

Si posiziona tra la rete esterna (compresa Internet) e la rete interna dell'azienda o quella di casa o del semplice pc dell'utente.

In genere un firewall può essere un software, un dispositivo hardware oppure una composizione di entrambe queste tipologie.

Scritto Lunedì, 05 Ottobre 2020

Utilizzo dell'antivirus

Buongiorno a tutti,

nella puntata di oggi parleremo dell’utilizzo dell’antivirus.

Come già raccontato nella precedente puntata del blog, l'antivirus è quel software che ha la funzione di prevenire, rilevare ed eventualmente rendere inoffensivivirus e malware per i computer, ma anche per tablet o smartphone.

L’antivirus lavora in background, cioè durante il normale utilizzo del computer si occuperà autonomamente di verificare la presenza di possibili minacce. Di norma questo è più che sufficiente per intercettare la quasi totalità delle minacce in circolazione. Talvolta però, in caso di dubbi sul funzionamento del computer o in presenza di file sospetti, è consigliabile essere proattivi nella difesa, attuando i seguenti comportamenti:

Scritto Martedì, 29 Settembre 2020

Antivirus

Buongiorno a tutti,

nella puntata di oggi parleremo di antivirus.

Un antivirus è un software che rileva e rende inoffensivi codici dannosi e malware, meglio noti come virus informatici.È molto importante ricordare che l’antivirus rappresenta una tra le misure di sicurezza richieste dal GDPR per garantire la protezione e la sicurezza dei dati personali.Esistono molti programmi antivirus.

Scritto Giovedì, 24 Settembre 2020

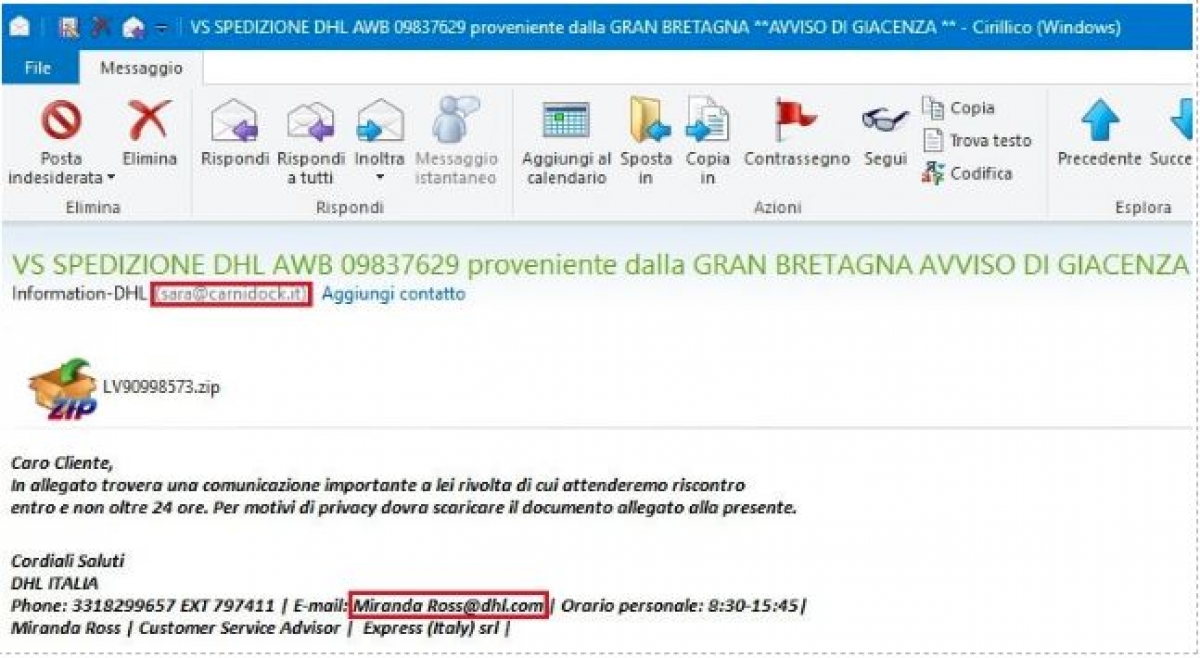

Phishing

Buongiorno a tutti,

nella puntata di oggi parleremo di phishing.

Il phishing non è altro che un tentativo di frode messo in pratica attraverso Internet che ha come unico scopo quello di carpire informazioni riservate e sensibili quali, ad esempio, username, password, codici di accesso, numeri del conto corrente o dati della carta di credito. Tra le tecniche più frequenti di phishing troviamo un'e-mail contraffatta che pare essere stata inviata dalla banca oppure da un altro servizio online che gestisce i vostri dati personali. Possono chiedere di compilare un modulo indicato direttamente nel messaggio o in allegato. Oppure il messaggio chiede di visitare un indirizzo Web in cui poi verrà chiesto di inserire i propri dati di accesso o altri dettagli relativi al conto o alla carta di credito.

Scritto Martedì, 15 Settembre 2020

Sicurezza informatica e virus

Buongiorno a tutti,

nella puntata di oggi parleremo di sicurezza informatica e nello specifico di virus.

Con il termine generico virus dobbiamo considerare tutti i codici malevoli, quindi anche i malware, oggi più diffusi.

Sintomi più frequenti di un’infezione da virus:

Rallentamento del computer Impossibilità di eseguire un programma o di aprire un file Scomparsa di file o cartelle Interruzioni inattese dei programmi Antivirus disattivato Lentezza di internetScritto Lunedì, 14 Settembre 2020

Presentazione Blog SPEDI

Buongiorno a tutti,

oggi vi annunciamo la nostra nuova rubrica che vi terrà informati e aggiornati sugli aspetti più importanti della tecnologia informatica, per trarne i maggiori benefici:

Essere a norma con quanto richiesto dalla legge vigente Scegliere le soluzioni più adatte alle Vostre esigenze Spendere al meglio il Vostro budget per l’informatizzazioneScritto Lunedì, 14 Settembre 2020

Aggiorna il tuo sistema operativo a Windows 10

Windows 7 non riceverà più aggiornamenti, quindi sarà più vulnerabile ad attacchi esterni. Questo comporterà una criticità per le misure di sicurezza del Vostro sistema, incidendo pertanto sulla valutazione del rischio: infatti il GDPR stabilisce che non si possono avere in rete, computer con sistemi operativi non più supportati.Non si possono escludere inoltre difficoltà nel collegamento a sistemi con elevati livelli di protezione (es. banche o siti istituzionali).

Scritto Venerdì, 13 Dicembre 2019

GDPR: come adeguare il tuo ente o azienda

Si avvicina la data del 25 maggio 2018 quando sarà direttamente applicabile in tutti gli Stati membri il Regolamento Ue 2016/679, noto come GDPR (General Data Protection Regulation) – relativo alla protezione delle persone fisiche con riguardo al trattamento e alla libera circolazione dei dati personali.

Scritto Mercoledì, 07 Marzo 2018

I siti web delle pubbliche amministrazioni secondo il piano triennale

Vi presentiamo il modello che guiderà l’innovazione informatica della pubblica amministrazione, sviluppato in Italia dal Team Digitale e dall’AgID ed approvato ufficialmente dal Governo e dal Presidente del Consiglio dei Ministri Paolo Gentiloni il 31 maggio 2017.

Scritto Martedì, 18 Luglio 2017

La privacy per la Pubblica Amministrazione

Novità per le Misure Minime di Sicurezza per la Pubblica Amministrazione.

Alla Pubblica Amministrazione è richiesto di mettere al sicuro le reti e i dati in proprio possesso.

Per questo AgID (Agenzia per l'Italia Digitale ) ha stilato un elenco di Misure minime per la sicurezza ICT delle pubbliche amministrazioni.

Scritto Lunedì, 03 Luglio 2017

L'importanza di avere un sito web nel 2017

Solo in Italia, ogni mese, circa 30 milioni di persone si collegano ai propri account social, ricercano prodotti in rete, completano acquisti, ecc.... Per questi motivi, possiamo dire che internet ha cambiato il modo trovare e condividere informazioni. Pertanto, la presenza sul web di un’azienda è diventata una parte fondamentale per il suo successo.

Scritto Lunedì, 22 Maggio 2017

La PEC o Posta Elettronica Certificata

Nel 2010 il Codice dell’Amministrazione Digitale stabilisce la validità e le modalità di utilizzo della PEC.

Tutti gli enti pubblici hanno l’obbligo di adottare la PEC per le comunicazioni ufficiali e di conseguenza anche i soggetti privati dovranno dotarsi di caselle certificate per ricevere e spedire documenti da e verso la pubblica amministrazione.

Scritto Mercoledì, 21 Dicembre 2016

La firma digitale

La firma digitale è l'equivalente elettronico di una tradizionale firma autografa apposta su carta e il documento in formato elettronico così sottoscritto assume piena efficacia probatoria. La firma digitale è associata stabilmente al documento informatico e lo arricchisce di informazioni che ne attestano con certezza integrità, autenticità, non ripudiabilità.

Scritto Mercoledì, 21 Dicembre 2016